Datenschutz durch Technikgestaltung im Web3 – Die Magie der Stealth-Adressen enthüllt

Datenschutz durch Technikgestaltung im Web3: Die Magie der Stealth-Adressen enthüllt

In der sich ständig weiterentwickelnden Web3-Landschaft, in der die Grenzen zwischen traditionellen und dezentralen Technologien verschwimmen, gilt das Konzept des Privacy-by-Design als Hoffnungsträger und Innovationsmotor. Dieser Ansatz integriert Datenschutz nicht nur als grundlegendes Prinzip, sondern stellt auch sicher, dass er von Grund auf in die Systemarchitektur eingebaut wird. Unter den verschiedenen Werkzeugen und Techniken, die diesen Paradigmenwechsel unterstützen, erweisen sich Stealth-Adressen als Eckpfeiler und bieten eine ausgefeilte Anonymitätsebene in dezentralen Netzwerken.

Das Wesen des datenschutzfreundlichen Designs

Privacy by Design ist mehr als nur ein Schlagwort; es ist ein strategisches Rahmenwerk, das den Datenschutz von Anfang an in die Systementwicklung integriert. Es geht darum, Umgebungen zu schaffen, in denen Datenschutz nicht erst im Nachhinein berücksichtigt wird, sondern ein grundlegendes Element darstellt. Dieser Ansatz entspricht dem Ethos von Web3, das darauf abzielt, Nutzer zu stärken und sicherzustellen, dass ihre Daten unter ihrer Kontrolle bleiben.

Im Kern beinhaltet Privacy-by-Design mehrere Schlüsselprinzipien:

Proaktiv statt reaktiv: Datenschutzprobleme verhindern, statt nur darauf zu reagieren. Datenschutz als Standardeinstellung: Datenschutz zur Standardwahl machen. Datenschutz im Design verankert: Datenschutz von Anfang an in Design und Funktionalität von Systemen integrieren. Offenheit durch Design: Sicherstellen, dass Datenschutzrichtlinien klar und transparent sind. Datenschutz und Innovation schließen sich nicht aus: Innovationen ermöglichen, ohne den Datenschutz zu beeinträchtigen.

Stealth-Adressen: Der kryptografische Schutzschild

Im Bereich der Blockchain und dezentralen Netzwerke stellen Stealth-Adressen eine kryptografische Innovation zum Schutz der Privatsphäre der Nutzer dar. Auf den ersten Blick mögen Stealth-Adressen komplex erscheinen, doch im Wesentlichen handelt es sich um eine clevere Methode, die Identität des Absenders zu verbergen und so die Anonymität von Transaktionen zu gewährleisten.

Stellen Sie sich vor, Sie senden eine Transaktion in einer Blockchain-Umgebung. Ohne Stealth-Adressen sind die Transaktionsdetails, einschließlich der öffentlichen Adresse des Absenders, für jeden sichtbar, der die Blockchain prüft. Diese Transparenz kann dazu führen, dass die Identität von Nutzern ihren Transaktionen zugeordnet wird, was den Grundgedanken der Privatsphäre untergräbt.

Hier kommen Stealth-Adressen ins Spiel. Diese kryptografischen Konstrukte ermöglichen es einem Absender, einen einmaligen öffentlichen Schlüssel zu erstellen, der für jeden Empfänger einzigartig erscheint. Bei der Durchführung der Transaktion kann nur der Empfänger die Transaktion dem Absender zuordnen, ohne die Identität des Absenders gegenüber anderen, die die Blockchain beobachten, preiszugeben. Es ist, als würde man einen Brief verschicken, den nur der beabsichtigte Empfänger öffnen kann, während alle anderen nur einen versiegelten Umschlag sehen.

Wie Stealth-Adressen funktionieren

Um zu verstehen, wie Stealth-Adressen funktionieren, wollen wir uns die zugrundeliegenden Mechanismen genauer ansehen. Der Prozess umfasst mehrere wichtige Schritte:

Schlüsselerzeugung: Der Absender generiert einen Satz einmaliger öffentlicher Schlüssel und zugehöriger privater Schlüssel. Jeder öffentliche Schlüssel ist eindeutig und erscheint als separate Adresse in der Blockchain.

Erstellung einer Transaktion: Der Absender erstellt eine Transaktion, die den öffentlichen Schlüssel des Empfängers und die Summe der Einmalschlüssel des Absenders enthält. Die Transaktion wird mit einem gemeinsamen Geheimnis verschlüsselt, das aus dem öffentlichen Schlüssel des Empfängers abgeleitet wird.

Broadcasting: Die Transaktion wird im Blockchain-Netzwerk veröffentlicht. Beobachter können die Transaktion sehen, aber nicht feststellen, welcher Einmalschlüssel zu welchem Absender gehört.

Entschlüsselung: Nur der Empfänger, der über das gemeinsame Geheimnis verfügt, das aus seinem privaten Schlüssel abgeleitet wurde, kann die Transaktion entschlüsseln und den Absender identifizieren.

Wahrung der Privatsphäre: Diese Methode gewährleistet, dass die Identität des Absenders vor jedem Beobachter verborgen bleibt, der nicht über das gemeinsame Geheimnis mit dem Empfänger verfügt.

Die Magie kryptographischer Techniken

Die Genialität von Stealth-Adressen liegt in den zugrundeliegenden kryptografischen Verfahren. Diese Verfahren umfassen hochentwickelte Algorithmen, die die Generierung einzigartiger Einmalschlüssel und die sichere Weitergabe gemeinsamer Geheimnisse gewährleisten. Kern dieser Verfahren sind Konzepte wie:

Elliptische-Kurven-Kryptographie (ECC): ECC wird zur Generierung von Einmalschlüsseln verwendet. Ihre Eigenschaften ermöglichen eine sichere Schlüsselgenerierung bei gleichzeitiger Aufrechterhaltung der Effizienz kryptografischer Operationen. Generierung eines gemeinsamen Geheimnisses: Ein gemeinsames Geheimnis wird mithilfe sicherer kryptografischer Protokolle abgeleitet, wodurch sichergestellt wird, dass nur der Absender und der beabsichtigte Empfänger die Transaktion entschlüsseln können.

Anwendungen in der Praxis

Stealth-Adressen sind nicht nur theoretische Konstrukte; sie haben reale Anwendungen, die die Privatsphäre auf verschiedenen dezentralen Plattformen verbessern. Zum Beispiel:

Monero: Monero, eine auf Datenschutz ausgerichtete Kryptowährung, nutzt Stealth-Adressen, um sicherzustellen, dass Transaktionen unauffindbar und anonym bleiben. Zcash: Zcash, eine weitere datenschutzorientierte Kryptowährung, verwendet ein ähnliches Verfahren zum Schutz der Privatsphäre ihrer Nutzer.

Ausgewogenheit zwischen Datenschutz und Nutzen

Stealth-Adressen bieten zwar erhebliche Vorteile hinsichtlich des Datenschutzes, stellen aber auch Herausforderungen dar. Die Balance zwischen Datenschutz und der Nützlichkeit und Effizienz von Blockchain-Netzwerken zu finden, ist eine ständige Aufgabe. Entwickler und Kryptographen arbeiten kontinuierlich an der Optimierung dieser Techniken, um deren Wirksamkeit zu gewährleisten und gleichzeitig die Skalierbarkeit und Geschwindigkeit von Blockchain-Transaktionen aufrechtzuerhalten.

Abschluss

Privacy-by-Design in Web3 ist ein transformativer Ansatz, der Datenschutz von Anfang an priorisiert und ihn integral in das Systemdesign integriert. Stealth-Adressen, die kryptografische Verfahren raffiniert einsetzen, belegen eindrucksvoll die Innovationskraft zur Verbesserung des Datenschutzes in dezentralen Netzwerken. Auch in der Zukunft von Web3 werden diese kryptografischen Schutzmechanismen eine entscheidende Rolle beim Schutz der Privatsphäre der Nutzer in einer zunehmend transparenten, aber gleichzeitig datenschutzsensiblen digitalen Welt spielen.

Datenschutz durch Technikgestaltung im Web3: Die Zukunft von Stealth-Adressen

Die Reise in die Tiefen des Privacy-by-Design im Web3 und die Magie von Stealth-Adressen geht weiter, während wir die zukünftige Entwicklung dieser kryptografischen Innovationen erkunden. Mit dem Fortschreiten des dezentralen Zeitalters wird die Rolle von Stealth-Adressen und ähnlichen datenschutzverbessernden Technologien zunehmen, sich anpassen und weiterentwickeln.

Die sich wandelnde Landschaft des datenschutzfreundlichen Designs

In der dynamischen Landschaft des Web3 ist die Betonung des Datenschutzes durch Technikgestaltung nicht nur ein Trend, sondern eine notwendige Weiterentwicklung. Mit der zunehmenden Migration von Nutzern und Anwendungen auf dezentrale Plattformen gewinnt der Bedarf an robusten Datenschutzlösungen immer mehr an Bedeutung. Datenschutz durch Technikgestaltung (Privacy-by-Design) bedeutet nicht nur den Schutz von Daten, sondern auch die Befähigung der Nutzer, die Kontrolle über ihre persönlichen Daten zu erlangen und sicherzustellen, dass Datenschutz nicht nur eine Funktion, sondern ein Grundrecht ist.

Zukünftige Entwicklungen in der Stealth-Adresstechnologie

Die Zukunft von Stealth-Adressen verspricht spannende Entwicklungen. Forscher und Entwickler arbeiten kontinuierlich daran, die Effizienz, Sicherheit und Skalierbarkeit dieser kryptografischen Konstrukte zu verbessern. Zu den Schwerpunkten gehören unter anderem:

Verbesserte Sicherheitsprotokolle: Da sich Bedrohungen weiterentwickeln, entwickeln sich auch die Techniken zu ihrer Abwehr weiter. Zukünftige Implementierungen von Stealth Address werden voraussichtlich fortschrittlichere Sicherheitsprotokolle integrieren, um den Schutz der Privatsphäre vor neuen Bedrohungen zu gewährleisten.

Interoperabilität: Eine der Herausforderungen bei Stealth-Adressen ist deren Integration in verschiedene Blockchain-Plattformen. Zukünftige Entwicklungen zielen darauf ab, Interoperabilität zu schaffen, sodass Stealth-Adressen nahtlos in verschiedenen dezentralen Netzwerken eingesetzt werden können.

Benutzerfreundliche Implementierungen: Obwohl die zugrundeliegende Technologie komplex ist, konzentrieren sich zukünftige Bemühungen darauf, Stealth-Adressen für Benutzer zugänglicher zu machen. Dies umfasst die Entwicklung benutzerfreundlicherer Schnittstellen und Tools, die die Generierung und Verwendung von Stealth-Adressen vereinfachen.

Integration mit Zero-Knowledge-Beweisen: Zero-Knowledge-Beweise (ZKPs) sind eine hochmoderne kryptografische Technik, die es einer Partei ermöglicht, einer anderen die Wahrheit einer bestimmten Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Die Integration von Stealth-Adressen mit ZKPs könnte zu noch robusteren Datenschutzlösungen führen.

Die Rolle des regulatorischen Umfelds

Mit der zunehmenden Verbreitung datenschutzfreundlicher Technologien wie Stealth-Adressen wird die regulatorische Landschaft eine entscheidende Rolle für deren zukünftige Entwicklung spielen. Regierungen und Aufsichtsbehörden erkennen immer stärker die Bedeutung des Datenschutzes bei digitalen Transaktionen an. Die Herausforderung besteht darin, Regelungen zu schaffen, die Datenschutz mit dem Bedarf an Aufsicht und Einhaltung der Vorschriften in Einklang bringen.

Ausgewogenheit zwischen Datenschutz und Compliance

Die Zukunft von Stealth-Adressen erfordert ein sensibles Gleichgewicht zwischen Datenschutz und Compliance. Dieses Gleichgewicht ist unerlässlich, um den ethischen und legalen Einsatz datenschutzfreundlicher Technologien zu gewährleisten. Entwickler, politische Entscheidungsträger und Nutzer müssen zusammenarbeiten, um Rahmenbedingungen zu schaffen, die den Datenschutz respektieren und gleichzeitig die notwendige Kontrolle ermöglichen.

Die ethische Dimension

Mit Blick auf die Zukunft darf die ethische Dimension des datenschutzfreundlichen Designs nicht außer Acht gelassen werden. Der Einsatz von Stealth-Adressen und ähnlichen Technologien muss ethischen Überlegungen folgen, die die Rechte und die Privatsphäre der Nutzer in den Vordergrund stellen. Dazu gehören transparente Verfahren, die Einwilligung der Nutzer und die Vermeidung von Datenschutzverletzungen.

Datenschutz durch Technikgestaltung in alltäglichen Anwendungen

Die Prinzipien des Privacy-by-Design beschränken sich nicht auf Blockchain und Kryptowährungen; sie erstrecken sich auf verschiedene Anwendungen in der digitalen Welt. Von Social-Media-Plattformen bis hin zu Gesundheitsakten kann die Integration datenschutzverbessernder Technologien wie Stealth Addresses die Art und Weise, wie mit personenbezogenen Daten umgegangen wird, revolutionieren.

Nutzer befähigen

Im Zentrum des datenschutzfreundlichen Designs steht die Stärkung der Nutzer. Durch die Integration von Stealth-Adressen und anderen datenschutzverbessernden Technologien erhalten Nutzer mehr Kontrolle über ihre persönlichen Daten. Diese Stärkung ist entscheidend, um Vertrauen zu schaffen und sicherzustellen, dass sich Nutzer in den Systemen, mit denen sie interagieren, sicher fühlen.

Der Weg vor uns

Der Weg vor uns

Die Zukunft von Stealth-Adressen und Privacy-by-Design im Web3 birgt zahlreiche Chancen und Herausforderungen. Mit dem technologischen Fortschritt entwickeln sich auch die Methoden zum Schutz der Privatsphäre weiter. Entscheidend wird es sein, Innovationen voranzutreiben und dabei ethische Aspekte sowie die Stärkung der Nutzerrechte stets im Blick zu behalten.

Plattformübergreifende Lösungen

Eine der vielversprechendsten Perspektiven für Stealth-Adressen ist die Entwicklung plattformübergreifender Lösungen. Aktuell werden Stealth-Adressen hauptsächlich innerhalb bestimmter Blockchain-Netzwerke eingesetzt. Zukünftige Entwicklungen könnten zur Schaffung eines universellen Systems führen, in dem Stealth-Adressen über verschiedene Blockchains hinweg und sogar in Nicht-Blockchain-Anwendungen genutzt werden können. Dies erfordert eine intensive Zusammenarbeit zwischen Entwicklern, Forschern und Branchenakteuren, um Kompatibilität und Sicherheit zu gewährleisten.

Verbesserte Benutzererfahrung

Mit zunehmender Komplexität datenschutzfreundlicher Technologien liegt die Herausforderung darin, deren Benutzerfreundlichkeit zu gewährleisten. Zukünftige Entwicklungen im Bereich der Stealth-Adressen könnten sich auf die Schaffung intuitiver Schnittstellen konzentrieren, die es Nutzern ermöglichen, Stealth-Adressen ohne tiefgreifende technische Kenntnisse zu generieren und zu verwenden. Dies könnte die Entwicklung von mobilen Anwendungen, Browser-Erweiterungen und anderen benutzerfreundlichen Tools umfassen, die Stealth-Adressen nahtlos in alltägliche digitale Interaktionen integrieren.

Integration mit anderen Datenschutztechnologien

Die Zukunft von Stealth-Adressen könnte auch die Integration mit anderen datenschutzverbessernden Technologien wie homomorpher Verschlüsselung, sicherer Mehrparteienberechnung und Zero-Knowledge-Beweisen umfassen. Durch die Kombination dieser Technologien könnten Entwickler robustere Datenschutzlösungen schaffen, die Nutzern mehr Sicherheit und Privatsphäre bieten.

Regulatorische Anpassungen

Mit der Weiterentwicklung der regulatorischen Rahmenbedingungen steigt auch der Bedarf an datenschutzfreundlichen Lösungen. Zukünftige Implementierungen von Stealth Address müssen globalen Datenschutzbestimmungen wie der DSGVO, dem CCPA und anderen entsprechen. Dies erfordert kontinuierliche Aktualisierungen, um sicherzustellen, dass diese Technologien den rechtlichen Anforderungen genügen und gleichzeitig ein Höchstmaß an Datenschutz bieten.

Das ethische Gebot

Die ethische Bedeutung der Entwicklung von Stealth-Adressen kann nicht hoch genug eingeschätzt werden. Angesichts der zunehmenden Verbreitung dieser Technologien ist es unerlässlich, deren Nutzung die Privatsphäre und Autonomie der Nutzer zu respektieren. Dies umfasst transparente Verfahren, klare Kommunikation über die Verwendung und den Schutz von Daten sowie die Vermeidung jeglicher Praktiken, die als Datenschutzverletzungen ausgelegt werden könnten.

Abschluss

Die Zukunft des datenschutzfreundlichen Designs im Web3, insbesondere im Hinblick auf Stealth-Adressen, birgt immenses Potenzial und zugleich große Herausforderungen. Im Zuge der fortschreitenden Dezentralisierung wird die Integration datenschutzfreundlicher Technologien entscheidend sein, um eine digitale Welt zu schaffen, in der die Privatsphäre der Nutzer respektiert und geschützt wird. Der Schlüssel liegt darin, weiterhin Innovationen voranzutreiben, zusammenzuarbeiten und eine solide ethische Grundlage zu wahren, um sicherzustellen, dass diese Technologien den Interessen der Nutzer und der Gesellschaft als Ganzes dienen.

Wie Web3 das Internet revolutioniert: Der Beginn einer dezentralen Zukunft

Web3, die dritte Generation des Internets, ist nicht nur ein technologisches Upgrade, sondern ein Paradigmenwechsel, der das Web von zentralisierter Kontrolle befreien und eine neue Ära digitaler Freiheit und Autonomie einläuten soll. Basierend auf der Blockchain-Technologie will Web3 die Art und Weise, wie wir mit Online-Räumen interagieren, neu definieren und ein transparenteres, sichereres und nutzerzentriertes Erlebnis bieten.

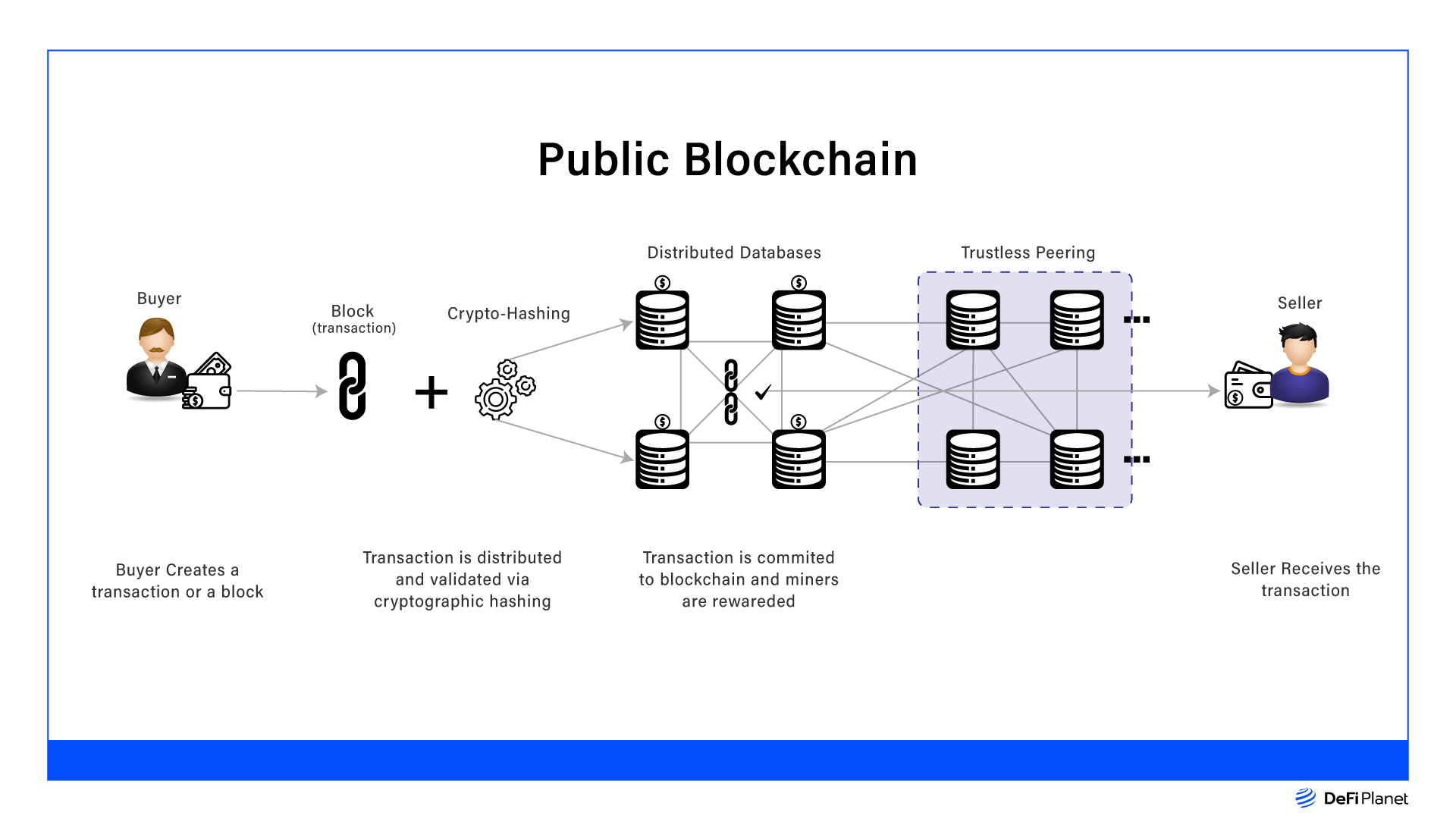

Blockchain: Das Rückgrat von Web3

Web3 basiert im Kern auf der Blockchain-Technologie. Die Blockchain, dieselbe Technologie, die Kryptowährungen wie Bitcoin und Ethereum zugrunde liegt, bietet ein dezentrales und unveränderliches Register. Das bedeutet, dass keine einzelne Instanz die Kontrolle über die Daten hat; stattdessen sind sie über ein Netzwerk von Knoten verteilt, was Manipulation und Verfälschung extrem erschwert. Diese dezentrale Architektur bildet das Rückgrat von Web3 und schafft ein robustes Fundament für Vertrauen und Transparenz.

Dezentrale Finanzen (DeFi): Grenzen überwinden

Eine der bahnbrechendsten Anwendungen von Web3 ist die dezentrale Finanzwirtschaft (DeFi). Anders als im traditionellen Finanzwesen, wo Banken und Finanzinstitute die Kontrolle über Ihr Geld haben, basiert DeFi auf offenen und transparenten Protokollen. Mit DeFi können Nutzer ohne Zwischenhändler Kredite vergeben, Geld leihen, handeln und Zinsen verdienen. Dies demokratisiert den Zugang zu Finanzdienstleistungen und ermöglicht es jedem mit Internetanschluss, an der globalen Wirtschaft teilzunehmen.

Intelligente Verträge: Die selbstausführenden Vereinbarungen

Eine zentrale Innovation im Web3 ist der Smart Contract. Dabei handelt es sich um selbstausführende Verträge, deren Vertragsbedingungen direkt im Code verankert sind. Nach der Bereitstellung auf einer Blockchain setzen Smart Contracts die Bedingungen automatisch durch und führen sie aus, sobald vordefinierte Bedingungen erfüllt sind. Dies reduziert den Bedarf an Mittelsmännern, senkt die Kosten und eliminiert das Risiko menschlicher Fehler oder Betrugs.

Dezentrale Anwendungen (DApps): Die neue Welle der Software

Web3 bringt eine neue Welle von Software hervor: Dezentrale Anwendungen (DApps). Im Gegensatz zu herkömmlichen Apps, die von einer zentralen Instanz kontrolliert werden, laufen DApps in dezentralen Netzwerken und bieten Nutzern dadurch mehr Kontrolle und Sicherheit. Von Social-Media-Plattformen bis hin zu Spielen – DApps verändern die Art und Weise, wie wir mit digitalen Inhalten interagieren.

Verbesserter Datenschutz und höhere Sicherheit

In einer Zeit, in der Datenlecks und Datenschutzverletzungen alarmierend häufig vorkommen, bietet Web3 ein Höchstmaß an Datenschutz und Sicherheit. Durch dezentrale Netzwerke und kryptografische Verfahren gewährleistet Web3 die Verschlüsselung und Speicherung personenbezogener Daten auf eine Weise, die nahezu unmöglich zu hacken ist. Dies fördert eine sicherere Online-Umgebung, in der Nutzer ohne ständige Angst vor Datendiebstahl interagieren können.

Interoperabilität: Die Punkte verbinden

Ein weiterer entscheidender Aspekt von Web3 ist die Interoperabilität. Traditionelle Internetsysteme leiden oft unter Fragmentierung, da verschiedene Plattformen und Dienste nicht ohne Weiteres miteinander kommunizieren können. Web3 zielt darauf ab, ein nahtloses, vernetztes Web zu schaffen, in dem verschiedene Blockchains und dezentrale Anwendungen (DApps) miteinander kommunizieren und Daten austauschen können. Dies verbessert nicht nur das Benutzererlebnis, sondern fördert auch Innovationen, indem es neuen Anwendungen ermöglicht, auf bestehenden aufzubauen.

Content-Ersteller stärken

Content-Ersteller profitieren enorm von Web3. Plattformen, die auf dezentralen Netzwerken basieren, ermöglichen es ihnen, ihre Arbeit direkt zu monetarisieren, ohne auf traditionelle Gatekeeper wie Werbenetzwerke oder Medienkonzerne angewiesen zu sein. Durch tokenbasierte Belohnungen und direkte Unterstützung ihrer Fans können sie loyalere und engagiertere Gemeinschaften aufbauen. Dieser Wandel stärkt nicht nur die Position der Kreativen, sondern demokratisiert auch den Zugang zu Inhalten.

Web3 und die Zukunft der digitalen Identität

Web3 führt außerdem das Konzept der selbstbestimmten Identität (SSI) ein. In traditionellen Identitätssystemen kontrolliert eine zentrale Instanz Ihre digitale Identität, wodurch diese anfällig für Diebstahl und Missbrauch wird. Mit SSI haben Einzelpersonen die volle Kontrolle über ihre Identitätsdaten und können Berechtigungen nach eigenem Ermessen erteilen oder entziehen. Dies verbessert nicht nur den Datenschutz, sondern vereinfacht auch die Identitätsprüfung auf verschiedenen Plattformen.

Der Gesellschaftsvertrag von Web3

Der Gesellschaftsvertrag von Web3 basiert auf den Prinzipien der Dezentralisierung, Transparenz und Nutzerbeteiligung. Er stellt die traditionellen Machtverhältnisse im Internet in Frage, wo einige wenige Konzerne maßgeblichen Einfluss ausüben. Durch die Verteilung der Macht auf ein Netzwerk von Nutzern und Entwicklern fördert Web3 eine inklusivere und demokratischere digitale Welt.

Fazit: Ein neuer Horizont

Wir stehen am Beginn dieser dezentralen Zukunft, und Web3 verspricht, das Internet auf eine Weise zu revolutionieren, deren Ausmaß wir erst allmählich begreifen. Von finanzieller Unabhängigkeit bis hin zu mehr Datenschutz – Web3 schafft die Voraussetzungen für eine transparentere, sicherere und nutzerzentrierte digitale Landschaft. Die Reise hat gerade erst begonnen, und die Möglichkeiten sind ebenso vielfältig wie faszinierend.

Wie Web3 das Internet revolutioniert: Erkundung der Tiefen einer dezentralen Zukunft

Aufbauend auf der Grundlage der Blockchain-Technologie spinnt Web3 ein komplexes, vielschichtiges Innovationsnetz, das das Internet grundlegend verändert. Lassen Sie uns einige der tieferliegenden Aspekte dieser dezentralen Zukunft erkunden.

Governance-Modelle: Demokratisierung der Entscheidungsfindung

Eines der faszinierendsten Elemente von Web3 ist sein Governance-Ansatz. Traditionelle Internet-Governance ist oft zentralisiert, wobei einige wenige mächtige Instanzen die Regeln festlegen. Web3 hingegen führt dezentrale Governance-Modelle ein, in denen Entscheidungen gemeinschaftlich getroffen werden. Durch Mechanismen wie tokenbasierte Abstimmungen kann jeder, der am Netzwerk beteiligt ist, dessen Ausrichtung mitbestimmen. Dies demokratisiert nicht nur die Governance, sondern fördert auch ein widerstandsfähigeres und anpassungsfähigeres System.

Peer-to-Peer-Ökonomie: Wertetausch neu definiert

Web3 fördert eine Peer-to-Peer-Ökonomie, in der der Wertetausch direkt zwischen Einzelpersonen ohne Zwischenhändler stattfindet. Dies senkt nicht nur die Kosten, sondern erhöht auch Transparenz und Vertrauen. Von dezentralen Marktplätzen bis hin zu Peer-to-Peer-Kreditplattformen entwickelt sich die Peer-to-Peer-Ökonomie zu einem Eckpfeiler von Web3 und eröffnet neue Möglichkeiten für Kreative und Konsumenten.

Dezentrale Netzwerke: Die neue Infrastruktur

Die Infrastruktur von Web3 basiert auf dezentralen Netzwerken. Anders als die herkömmliche Internetinfrastruktur, die zentralisiert ist und deren Server und Rechenzentren wenigen Unternehmen gehören, ist die Infrastruktur von Web3 über ein Netzwerk von Knoten verteilt. Diese verteilte Struktur macht das System widerstandsfähiger, da es nahezu unmöglich ist, das gesamte Netzwerk durch einen Angriff auf einen einzelnen Punkt lahmzulegen.

Dezentrale Gemeinschaften: Vertrauen und Zusammenarbeit aufbauen

In einer dezentralen Welt spielen Gemeinschaften eine entscheidende Rolle. Dezentrale Gemeinschaften basieren auf gemeinsamen Werten und gegenseitigem Vertrauen, oft unterstützt durch die Blockchain-Technologie. Diese Gemeinschaften reichen von kleinen Interessengruppen bis hin zu großen, globalen Bewegungen. Sie bieten eine Plattform für Zusammenarbeit, Innovation und gemeinsame Verantwortung und fördern so ein Gefühl der Zugehörigkeit und kollektiven Verantwortung.

Digitale Souveränität: Nutzer stärken

Digitale Souveränität ist ein Konzept, für das sich Web3 starkmacht. Es beschreibt die Idee, dass Einzelpersonen die Kontrolle über ihr digitales Leben haben sollten, einschließlich ihrer Daten, Identitäten und Finanztransaktionen. Web3-Technologien ermöglichen dies, indem sie Nutzern die Werkzeuge an die Hand geben, ihre digitalen Vermögenswerte ohne die Abhängigkeit von Dritten zu verwalten und zu schützen. Diese Stärkung der Eigenverantwortung verbessert nicht nur den Datenschutz, sondern fördert auch ein sichereres und autonomeres digitales Umfeld.

Web3 und geistiges Eigentum

Geistiges Eigentum (IP) ist ein komplexes und oft kontroverses Thema in der digitalen Welt. Web3 stellt neue Wege zur Verwaltung und zum Schutz von IP mithilfe von Blockchain-basierten Systemen vor. Durch die Tokenisierung von Assets erhalten Urheber mehr Kontrolle darüber, wie ihre Werke genutzt und monetarisiert werden. Smart Contracts können Lizenzgebühren automatisieren und so eine faire Vergütung der Urheber für ihre Beiträge gewährleisten. Dies schützt nicht nur die Rechte der Urheber, sondern fördert auch Innovationen.

Umweltauswirkungen: Die grüne Zukunft von Web3

Obwohl die Blockchain-Technologie aufgrund ihres Energieverbrauchs kritisiert wurde, tragen Fortschritte bei Konsensmechanismen und Netzwerkarchitekturen dazu bei, dass Web3 umweltfreundlicher wird. Proof of Stake (PoS) und andere umweltfreundliche Konsensalgorithmen gewinnen zunehmend an Bedeutung und reduzieren den CO₂-Fußabdruck von Blockchain-Netzwerken. Darüber hinaus kann die dezentrale Struktur von Web3 zu effizienteren und ressourcenschonenderen Systemen führen.

Die Rolle dezentraler autonomer Organisationen (DAOs)

Dezentrale autonome Organisationen (DAOs) sind ein weiterer faszinierender Aspekt von Web3. Eine DAO ist eine Gruppe von Personen, die sich zu einer kollektiven Einheit zusammenschließen, die durch Code anstatt durch traditionelle Managementstrukturen gesteuert wird. DAOs können von kleinen Nischengruppen bis hin zu großen, einflussreichen Organisationen reichen. Sie arbeiten mit Blockchain-Technologie, wodurch ihre Entscheidungen und Abläufe transparent und dezentralisiert sind.

Interoperabilität und kettenübergreifende Kommunikation

Interoperabilität ist für das reibungslose Funktionieren von Web3 unerlässlich. Mit dem Aufkommen verschiedener Blockchains und dezentraler Anwendungen (DApps) wird die Kommunikation und der Datenaustausch über diese Netzwerke hinweg entscheidend. Web3 entwickelt Protokolle und Standards, die die kettenübergreifende Kommunikation ermöglichen und so ein harmonisches Zusammenspiel unterschiedlicher Systeme gewährleisten.

Die Zukunft von Web3: Herausforderungen und Chancen

Das Potenzial von Web3 ist zwar immens, aber es gibt auch Herausforderungen. Skalierbarkeit, regulatorische Bedenken und der Schulungsbedarf der Nutzer sind einige der Hürden, die es zu bewältigen gilt. Diese Herausforderungen bieten jedoch auch Chancen für Innovation und Wachstum. Mit der Weiterentwicklung von Web3 besteht das Potenzial, eine offenere, fairere und dezentralere Zukunft zu gestalten.

Das Potenzial von Web3 ist immens, doch es birgt auch Herausforderungen. Skalierbarkeit, regulatorische Bedenken und der Bedarf an Nutzeraufklärung sind einige der Hürden, die es zu bewältigen gilt. Gleichzeitig bieten diese Herausforderungen aber auch Chancen für Innovation und Wachstum. Mit der Weiterentwicklung von Web3 besteht die Möglichkeit, ein offeneres, faireres und dezentraleres Internet zu schaffen.

Skalierbarkeit: Die nächste Herausforderung

Eine der größten Herausforderungen für Web3 ist die Skalierbarkeit. Viele Blockchain-Netzwerke haben derzeit Schwierigkeiten, ein hohes Transaktionsvolumen effizient zu verarbeiten. Mit zunehmender Nutzerzahl von Web3 wird die Skalierbarkeit immer wichtiger. Innovationen wie Layer-2-Lösungen, Sharding und fortschrittliche Konsensmechanismen werden entwickelt, um dieses Problem zu lösen. Diese Technologien zielen darauf ab, die Transaktionsgeschwindigkeit zu erhöhen und die Kosten zu senken, wodurch Web3 für die breite Anwendung praktikabler wird.

Regulatorisches Umfeld: Sich im rechtlichen Terrain zurechtfinden

Die regulatorischen Rahmenbedingungen für Web3 befinden sich noch im Wandel. Regierungen und Aufsichtsbehörden ringen mit der Frage, wie dezentrale Netzwerke und Blockchain-Technologie beaufsichtigt werden sollen. Diese Unsicherheit kann zwar ein Hindernis darstellen, bietet aber auch Chancen für die Schaffung klarer, fairer und innovativer Regulierungsrahmen. Mit zunehmender Präzisierung der Regulierungen können diese dazu beitragen, Vertrauen und Sicherheit in Web3 zu fördern und so eine breitere Akzeptanz zu erreichen.

Nutzerschulung und -akzeptanz

Damit Web3 das Internet wirklich revolutionieren kann, sind eine breite Nutzerakzeptanz und Aufklärung unerlässlich. Viele Menschen sind mit der Blockchain-Technologie und ihren Anwendungsmöglichkeiten noch immer nicht vertraut. Bildungsinitiativen, benutzerfreundliche Oberflächen und gemeinschaftliche Projekte sind entscheidend, um Web3 zu entmystifizieren und es für alle zugänglich zu machen. Je mehr Menschen Web3 verstehen und nutzen, desto deutlicher wird seine transformative Wirkung.

Die Rolle der dezentralen Identität (DID)

Dezentrale Identität (DID) ist ein zentraler Bestandteil der Web3-Vision digitaler Souveränität. DID ermöglicht es Nutzern, ihre Identitätsdaten selbst zu kontrollieren, ohne auf zentrale Identitätsanbieter angewiesen zu sein. Dies verbessert nicht nur den Datenschutz, sondern bietet auch eine sicherere und nachvollziehbare Methode zur Identitätsprüfung über verschiedene Plattformen hinweg. DID ist unerlässlich für den Aufbau von Vertrauen in ein dezentrales Web, in dem Nutzer bedenkenlos interagieren können, da sie wissen, dass ihre Identität geschützt ist.

Wirtschaftliche und soziale Auswirkungen

Die wirtschaftlichen und sozialen Auswirkungen von Web3 sind tiefgreifend. Durch die Demokratisierung des Zugangs zu Finanzdienstleistungen birgt Web3 das Potenzial, Ungleichheit abzubauen und marginalisierte Gemeinschaften zu stärken. Die Peer-to-Peer-Ökonomie fördert Innovation und Unternehmertum und schafft neue Geschäftsmodelle und Chancen. Gesellschaftlich kann Web3 eine transparentere und verantwortungsvollere Regierungsführung ermöglichen und Gemeinschaften mehr Kontrolle über ihre Angelegenheiten geben.

Der Weg nach vorn: Aufbau einer dezentralen Zukunft

Der Weg für Web3 ist voller Herausforderungen und Chancen. Durch die kontinuierliche Innovation und Zusammenarbeit von Entwicklern, politischen Entscheidungsträgern und Nutzern birgt Web3 das Potenzial, ein offeneres, gerechteres und dezentraleres Internet zu schaffen. Indem wir Skalierbarkeits-, Regulierungs- und Bildungshürden überwinden, können wir das volle Potenzial von Web3 ausschöpfen und eine Zukunft gestalten, in der das Internet wirklich allen gehört.

Zusammenfassend lässt sich sagen, dass Web3 einen bedeutenden Wandel in unserer Interaktion mit der digitalen Welt darstellt. Es verspricht, das Internet von zentralisierter Kontrolle zu befreien und ein transparenteres, sichereres und nutzerzentriertes Erlebnis zu bieten. Während wir die Komplexität dieser neuen Ära bewältigen und ihre Chancen nutzen, sieht die Zukunft des Internets vielversprechender und inklusiver aus als je zuvor.

Sichern Sie sich Ihre finanzielle Zukunft Einmal lernen, immer wieder verdienen mit Crypto_7

Teilzeit-Airdrop Krypto – Schnell zugreifen! Entdecken Sie die lukrative Welt des passiven Einkommen